Tor är en öppen källkodsprogramvara som är utformad som ett nätverk av virtuella tunnlar som kan användas av ett brett spektrum av personer och organisationer som vill förbättra sin säkerhet och säkerhet medan de surfar på Internet.

Försvar dig mot trafikanalysatorer och nätverksövervakning

När man säger Tor kan det referera till den verkliga applikationen eller hela datornätverket som bildar projektet. Med Tor kan användarna försvara sig mot trafikanalysatorer och nätverksövervakning.

Projektet skyddar din integritet och säkrar dina hemliga dokument från irriterande statliga institutioner, till exempel NSA (National Security Agency). Det hindrar hackare från att lära sig dina vanor eller upptäcka din nuvarande plats.

Stödjer vanliga webbläsare och operativsystem

Det fungerar bra med alla webbläsare, snabbmeddelandeklient och många andra program som går åt nätverket. Det stöds på operativsystem Linux, Android, Microsoft Windows och Mac OS X.

Hur fungerar det?

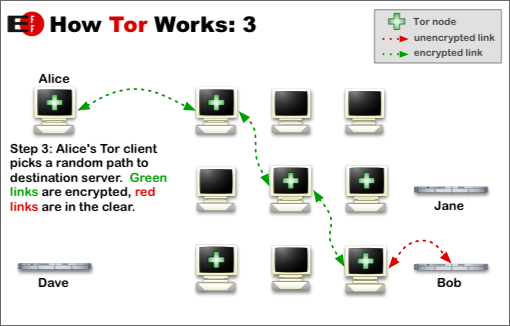

För att bättre förstå hur Tor fungerar bör du veta att när du är ansluten till Tor-nätverket och du vill komma åt en viss webbplats med din favoritwebbläsare, kommer anslutningen att omdirigeras från en dator till en annan innan den når sin destination. När programmet är installerat, konfigurerat och startat, kommer det automatiskt att leda all nätverkstrafik från din dator transparent över Tor-nätverket.

Tor fungerar som ett distribuerat, anonymt nätverk bestående av alla datorer där den är installerad och aktiv. Om du till exempel installerar programmet i datorn kommer du automatiskt att bli en del av det virtuella Tor-nätverket, varje gång du använder det. På så vis kommer ingen att känna till din IP-adress, plats etc., och slumpmässig IP-adress kommer att visas för dem som försöker spåra dig. Det är bäst att använda Tor när du verkligen vill dölja din onlineaktivitet från någon, men speciellt när du är i offentliga nätverk.

Vad är nytt i den här utgåvan:

- Mindre funktioner (kompilering):

- När du bygger Tor, föredrar du att använda Python 3 över Python 2 och senare (övertygade) versioner över äldre. Stänger biljett 26372.

- Mindre funktioner (geoip):

- Uppdatera geoip och geoip6 till den 3 juli 2018 Maxmind GeoLite2 Country databasen. Stänger biljett 26674.

Vad är nytt i version 0.3.3.7:

- Ändringar i katalogmyndigheten:

- Lägg till en IPv6-adress för "dannenberg" katalogmyndighet. Stänger biljett 26343.

- Mindre funktioner (geoip):

- Uppdatera geoip och geoip6 till den 7 juni 2018 Maxmind GeoLite2 Country databasen. Stänger biljett 26351.

- Mindre buggfixar (kompatibilitet, openssl, backport från 0.3.4.2-alfa):

- Omarbeta en ändring i OpenSSL 1.1.1 där returvärden som tidigare skulle ange "inget lösenord" Ange nu ett tomt lösenord. Utan denna lösning skulle Tor-instanser som körs med OpenSSL 1.1.1 acceptera descriptorer som andra Tor-instanser skulle avvisa. Fixar bug 26116; bugfix på 0.2.5.16.

- Mindre buggfixar (kompilering, backport från 0.3.4.2-alfa):

- Stäng oanvända konst-variabla varningar i zstd.h med vissa GCC-versioner. Fixar bug 26272; bugfix på 0.3.1.1-alfa.

- Mindre buggfixar (controller, backport från 0.3.4.2-alfa):

- Förbättra noggrannheten i BUILDTIMEOUT_SET kontrollporthändelsens TIMEOUT_RATE och CLOSE_RATE-fält. (Vi har tidigare misslyckat totalt antal kretsar för dessa fältvärden.) Fixar bug 26121; bugfix på 0.3.3.1-alfa.

- Mindre buggfixar (härdning, backport från 0.3.4.2-alfa):

- Förhindra en eventuell smartlistlista utan gränssnitt som läses in protover_compute_vote (). Fixar bugg 26196; bugfix på 0.2.9.4-alfa

- Mindre buggfixar (sökväg, backport från 0.3.4.1-alfa):

- Välj endast reläer när de har de beskrivare som vi föredrar att använda för dem. Denna ändring åtgärdar ett fel där vi kunde välja ett relä eftersom det hade _some_ descriptor, men avvisa det senare med ett icke-fatalt påståendefel eftersom det inte hade den exakta som vi ville ha. Fixar buggar 25691 och 25692; bugfix på 0.3.3.4-alfa.

Vad är nytt i version:

- Viktiga buggfixar (KIST, schemaläggare):

- KIST-schemaläggaren tog inte korrekt hänsyn till data som redan är förkodad i varje anslutning sändningsbuffert, särskilt i fall då TCP / IP-överbelastningsfönstret minskades mellan schemaläggningsanrop. Denna situation leder till överdriven buffring i bufferten i kärnan och ett potentiellt minne DoS. Fixar bug 24665; bugfix på 0.3.2.1-alfa.

- Mindre funktioner (geoip):

- Uppdatera geoip och geoip6 till den 6 december 2017 Maxmind GeoLite2 Country databasen.

- Mindre buggfixar (dold service v3):

- Bump hsdir_spread_store-parametern från 3 till 4 för att öka sannolikheten för att nå en tjänst för en klient som saknar microdescriptors. Fixar bug 24425; bugfix på 0.3.2.1-alfa.

- Mindre buggfixar (minnesanvändning):

- När du köper DESTROY-celler på en kanal köper du bara krets-ID och orsaksfält: inte hela 514-byte-cellen. Den här åtgärden borde hjälpa till att mildra eventuella fel eller attacker som fyller i dessa köer och frigör mer RAM för andra användningsområden. Fixar bug 24666; bugfix på 0.2.5.1-alfa

- Mindre buggfixar (schemaläggare, KIST):

- Använd en ren skrivgräns för KISTLite när du skriver till en anslutningsbuffert istället för att använda INT_MAX och skjuta så mycket som möjligt. Eftersom OOM-hanteraren rensar upp könsköer, är det bättre att hålla dem i den köen istället för anslutningens buffert. Fixar bug 24671; bugfix på 0.3.2.1-alfa.

Vad är nytt i version 0.3.1.8:

- Ändringar i katalogmyndigheten:

- Lägg till & quot; Bastet & quot; som en nionde katalogmyndighet till standardlistan. Stänger biljett 23910.

- Katalogmyndigheten "Longclaw" har ändrat sin IP-adress. Stänger biljett 23592.

- Stora buggfixar (relä, krasch, påståendet misslyckande, backport från 0.3.2.2-alfa):

- Åtgärda ett tidsbaserat påståendefel som kan uppstå när kretskortshanteraren befriade en anslutnings utgångsbuffert. Fixar fel 23690; bugfix på 0.2.6.1-alfa.

- Mindre funktioner (katalogmyndigheter, backport från 0.3.2.2-alfa):

- Ta bort longclaws IPv6-adress, eftersom det snart kommer att ändras. Authority IPv6-adresser tillsattes ursprungligen i 0.2.8.1-alfa. Detta lämnar 3/8 katalogmyndigheter med IPv6-adresser, men det finns också 52 fallback-katalogspeglar med IPv6-adresser. Löses 19760.

- Mindre funktioner (geoip):

- Uppdatera geoip och geoip6 till den 4 oktober 2017 Maxmind GeoLite2 Country databasen.

- Mindre buggfixar (kompilering, backport från 0.3.2.2-alfa):

- Fixa en kompileringsvarning när du bygger med zstd-stöd på 32-bitars plattformar. Fixar fel 23568; bugfix på 0.3.1.1-alfa. Hittade och fixad av Andreas Stieger.

- Mindre buggfixar (komprimering, backport från 0.3.2.2-alfa):

- Hantera ett patologiskt fall vid dekomprimering av Zstandard-data när utmatningsbuffertstorleken är noll. Fixar fel 23551; bugfix på 0.3.1.1-alfa.

- Mindre buggfixar (katalogmyndighet, backport från 0.3.2.1-alfa):

- Ta bort längdgränsen för HTTP-statuslinjer som myndigheterna kan skicka i sina svar. Fixar fel 23499; bugfix på 0.3.1.6-rc.

- Mindre buggfixar (dold service, relä, backport från 0.3.2.2-alfa):

- Undvik en eventuell dubbel stängning av en krets vid intropunkten vid fel vid sändning av INTRO_ESTABLISHED-cellen. Fixar fel 23610; bugfix på 0.3.0.1-alfa.

- Mindre buggfixar (minnesäkerhet, backport från 0.3.2.3-alfa):

- Rensa adressen när node_get_prim_orport () returnerar tidigt. Fixar fel 23874; bugfix på 0.2.8.2-alfa

- Mindre buggfixar (enhetstester, backport från 0.3.2.2-alfa):

- Åtgärda ytterligare misslyckanden för kanalpadding-enhetens testfel genom att använda mocked tid istället för aktuell tid för alla test. Fixar fel 23608; bugfix på 0.3.1.1-alfa.

Vad är nytt i version 0.3.0.9:

- Stora buggfixar (dold service, relä, säkerhet, backport från 0.3.1.3-alfa):

- Åtgärda ett fel som kan utlösas vid fjärrkontroll när en dold tjänst hanterar en felaktig BEGIN-cell. Fixar bug 22493, spåras som TROVE-2017-004 och som CVE-2017-0375; bugfix på 0.3.0.1-alfa.

- Åtgärda ett fjärrutlösbart påstående om felet orsakas av att du mottar en BEGIN_DIR-cell på en dold service-rendezvous-krets. Fixar bug 22494, spåras som TROVE-2017-005 och CVE-2017-0376; bugfix på 0.2.2.1-alfa.

- Viktiga buggfixar (relä, länkhandslag, backport från 0.3.1.3-alfa):

- När du utför v3-länkhandshake på en TLS-anslutning, rapportera att vi har det x509-certifikat som vi faktiskt använde på den anslutningen, även om vi har ändrat certifikat sedan anslutningen öppnades först. Tidigare hävdar vi att vi har använt vårt senaste x509 länkcertifikat, vilket ibland skulle göra att länkhandshaken misslyckas. Fixar ett fall av bug 22460; bugfix på 0.2.3.6-alfa

- Större buggfixar (reläer, nyckelhantering, backport från 0.3.1.3-alfa):

- Regenerera länk och autentiseringscertifikat när den nyckel som visar dem ändras. regenerera också länkcertifikat när den signerade nyckeln ändras. Tidigare var dessa processer endast svagt kopplade, och vi reläer kunde (i minuter till timmar) sluta med en inkonsekvent uppsättning nycklar och certifikat, vilka andra reläer inte skulle acceptera. Fixar två fall av bug 22460; bugfix på 0.3.0.1-alfa.

- När du skickar ett Ed25519 signering-> länkcertifikat i en CERTS-cell, skicka certifikatet som matchar det x509-certifikat som vi använde i TLS-anslutningen. Tidigare var det ett tävlingsförhållande om TLS-kontexten roterades efter att vi började TLS-handskakningen, men innan vi skickade CERTS-cellen. Fixar ett fall med bug 22460; bugfix på 0.3.0.1-alfa.

- Stora buggfixar (dold service v3, backport från 0.3.1.1-alfa):

- Sluta avvisa v3 dolda servicetekskriptorer eftersom deras storlek inte överensstämde med en gammal kodningsregel. Fixar bug 22447; bugfix på tor-0.3.0.1-alfa.

- Mindre funktioner (fallback kataloglista, backport från 0.3.1.3-alfa):

- Ersätt 177 fallbacks som ursprungligen introducerades i Tor 0.2.9.8 i december 2016 (varav 126 var fortfarande funktionella) med en lista över 151 fallbacks (32 nya, 119 oförändrade, 58 borttagna) genererade i maj 2017. Lösar biljett 21564 .

- Mindre buggfixar (konfiguration, backport från 0.3.1.1-alfa):

- Kraschar inte när du börjar med LearnCircuitBuildTimeout 0. Fixar bug 22252; bugfix på 0.2.9.3-alfa

- Mindre buggfixar (korrekthet, backport från 0.3.1.3-alfa):

- Undvik odefinierat beteende när du analyserar IPv6-poster från geoip6-filen. Fixar bug 22490; bugfix på 0.2.4.6-alfa.

- Mindre buggfixar (länkhandslag, backport från 0.3.1.3-alfa):

- Sänk livslängden på RSA- & Ed25519 cross-certifikatet till sex månader och regenerera det när det är inom en månad efter utgången. Tidigare hade vi skapat detta certifikat vid start med en tioårig livstid, men det kan leda till konstigt beteende när Tor startades med en grov felaktig klocka. Mitigates bug 22466; mitigering på 0.3.0.1-alfa

- Mindre buggfixar (minneläckage, katalogmyndighet, backport från 0.3.1.2-alfa):

- När katalogmyndigheterna avvisar en routerdeskriptor på grund av keypinning, frigör routerbeskrivningen snarare än att läcka minnet. Fixar bug 22370; bugfix på 0.2.7.2-alfa

Vad är nytt i version 0.3.0.8:

- Stora buggfixar (dold service, relä, säkerhet, backport från 0.3.1.3-alfa):

- Åtgärda ett fel som kan utlösas vid fjärrkontroll när en dold tjänst hanterar en felaktig BEGIN-cell. Fixar bug 22493, spåras som TROVE-2017-004 och som CVE-2017-0375; bugfix på 0.3.0.1-alfa.

- Åtgärda ett fjärrutlösbart påstående om felet orsakas av att du mottar en BEGIN_DIR-cell på en dold service-rendezvous-krets. Fixar bug 22494, spåras som TROVE-2017-005 och CVE-2017-0376; bugfix på 0.2.2.1-alfa.

- Viktiga buggfixar (relä, länkhandslag, backport från 0.3.1.3-alfa):

- När du utför v3-länkhandshake på en TLS-anslutning, rapportera att vi har det x509-certifikat som vi faktiskt använde på den anslutningen, även om vi har ändrat certifikat sedan anslutningen öppnades först. Tidigare hävdar vi att vi har använt vårt senaste x509 länkcertifikat, vilket ibland skulle göra att länkhandshaken misslyckas. Fixar ett fall av bug 22460; bugfix på 0.2.3.6-alfa

- Större buggfixar (reläer, nyckelhantering, backport från 0.3.1.3-alfa):

- Regenerera länk och autentiseringscertifikat när den nyckel som visar dem ändras. regenerera också länkcertifikat när den signerade nyckeln ändras. Tidigare var dessa processer endast svagt kopplade, och vi reläer kunde (i minuter till timmar) sluta med en inkonsekvent uppsättning nycklar och certifikat, vilka andra reläer inte skulle acceptera. Fixar två fall av bug 22460; bugfix på 0.3.0.1-alfa.

- När du skickar ett Ed25519 signering-> länkcertifikat i en CERTS-cell, skicka certifikatet som matchar det x509-certifikat som vi använde i TLS-anslutningen. Tidigare var det ett tävlingsförhållande om TLS-kontexten roterades efter att vi började TLS-handskakningen, men innan vi skickade CERTS-cellen. Fixar ett fall med bug 22460; bugfix på 0.3.0.1-alfa.

- Stora buggfixar (dold service v3, backport från 0.3.1.1-alfa):

- Sluta avvisa v3 dolda servicetekskriptorer eftersom deras storlek inte överensstämde med en gammal kodningsregel. Fixar bug 22447; bugfix på tor-0.3.0.1-alfa.

- Mindre funktioner (fallback kataloglista, backport från 0.3.1.3-alfa):

- Ersätt 177 fallbacks som ursprungligen introducerades i Tor 0.2.9.8 i december 2016 (varav 126 var fortfarande funktionella) med en lista över 151 fallbacks (32 nya, 119 oförändrade, 58 borttagna) genererade i maj 2017. Lösar biljett 21564 .

- Mindre buggfixar (konfiguration, backport från 0.3.1.1-alfa):

- Kraschar inte när du börjar med LearnCircuitBuildTimeout 0. Fixar bug 22252; bugfix på 0.2.9.3-alfa

- Mindre buggfixar (korrekthet, backport från 0.3.1.3-alfa):

- Undvik odefinierat beteende när du analyserar IPv6-poster från geoip6-filen. Fixar bug 22490; bugfix på 0.2.4.6-alfa.

- Mindre buggfixar (länkhandslag, backport från 0.3.1.3-alfa):

- Sänk livslängden på RSA- & Ed25519 cross-certifikatet till sex månader och regenerera det när det är inom en månad efter utgången. Tidigare hade vi skapat detta certifikat vid start med en tioårig livstid, men det kan leda till konstigt beteende när Tor startades med en grov felaktig klocka. Mitigates bug 22466; mitigering på 0.3.0.1-alfa

- Mindre buggfixar (minneläckage, katalogmyndighet, backport från 0.3.1.2-alfa):

- När katalogmyndigheterna avvisar en routerdeskriptor på grund av keypinning, frigör routerbeskrivningen snarare än att läcka minnet. Fixar bug 22370; bugfix på 0.2.7.2-alfa

Kommentarer hittades inte