Denna patch åtgärdar en säkerhetslucka i en komponent som levereras med Microsoft Office 2000, Windows 2000 och Windows Me. Sårbarheten kan, under vissa omständigheter, tillåta en angripare att få kryptografiskt skyddade inloggningsuppgifter från en annan användare när de begär ett Office-dokument från en webbserver.

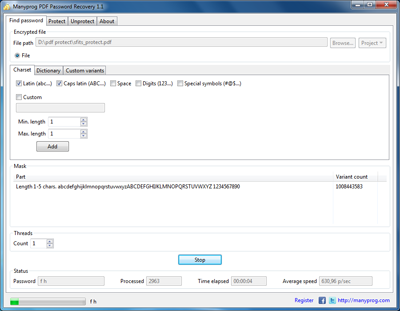

Webb Extender Client (WEC) är en komponent som fartyg som en del av Office 2000, Windows 2000 och Windows Me. WEC gör IE att visa och publicera filer via webbmappar, liknande visning och lägga till filer i en katalog via Windows Explorer. På grund av ett genomförande fel, inte WEC inte respekterar IE Säkerhetsinställningar om när NTLM-autentisering kommer att utföras. Istället kommer WEC utföra NTLM-autentisering med en server som begär det. Om en användare etablerat en session med en illvillig användare webbplats, antingen genom att bläddra till platsen eller genom att öppna ett HTML-e-post som initierade ett möte med det, kan en ansökan på plats fånga användarens NTLM-användaruppgifter. Den skadliga användare kan sedan använda en offline brute force att härleda lösenord eller med specialverktyg, kan lämna in en variant av dessa referenser i ett försök att komma åt skyddade resurser.

Sårbarheten skulle bara ge angripare med kryptografiskt skyddad NTLM autentiseringsuppgifter i en annan användare. Det skulle inte i sig, tillåta en angripare att få kontroll över en annan användares dator eller att få tillgång till resurser som användaren har auktoriserade åtkomst. För att utnyttja de NTLM referenser (eller en senare knäckt lösenord), skulle den skadliga användaren måste kunna fjärr logga in på målsystemet. Men bästa praxis kräver att fjärrinloggnings tjänster blockeras vid gräns enheter, och om dessa metoder följdes skulle de hindra en angripare från att använda referenser för att logga in på målsystemet.

Vanliga frågor om denna sårbarhet kan hittas här

Krav .

Windows Me, Office 2000 inte installerat

Kommentarer hittades inte